2026 年 1 月,開源 AI Agent 工具 Cloudbot(現已更名為 Moltbot)在 GitHub 上創下驚人紀錄——短短數日內突破 60,000 顆星,成為開源史上成長最快的專案之一。Andrej Karpathy 公開讚揚、David Sacks 轉發推文、MacStories 稱其為「個人 AI 助理的未來」。

然而,這份熱潮背後藏著嚴重的資安漏洞。安全研究人員在同一週發現:數百台 Moltbot 伺服器毫無防護地暴露在網路上,攻擊者可在五分鐘內竊取使用者的 API 金鑰、私人對話紀錄,甚至以使用者身分發送訊息。

Clawdbot 雖然強大,但你的安全防護做好了嗎?🤖

剛剛在 Shodan 上發現大量暴露的 Gateway,端口 18789 竟然「零認證」!這意味著什麼?

🔓 Shell 權限被開啟

🔓 瀏覽器自動化被劫持

🔓 API 金鑰直接外洩

別讓你的 AI 助手變成駭客的提款機!☁️ 趕快使用 Cloudflare Tunnel(免費的!)來保護你的端點。

沒有藉口,現在就動手。

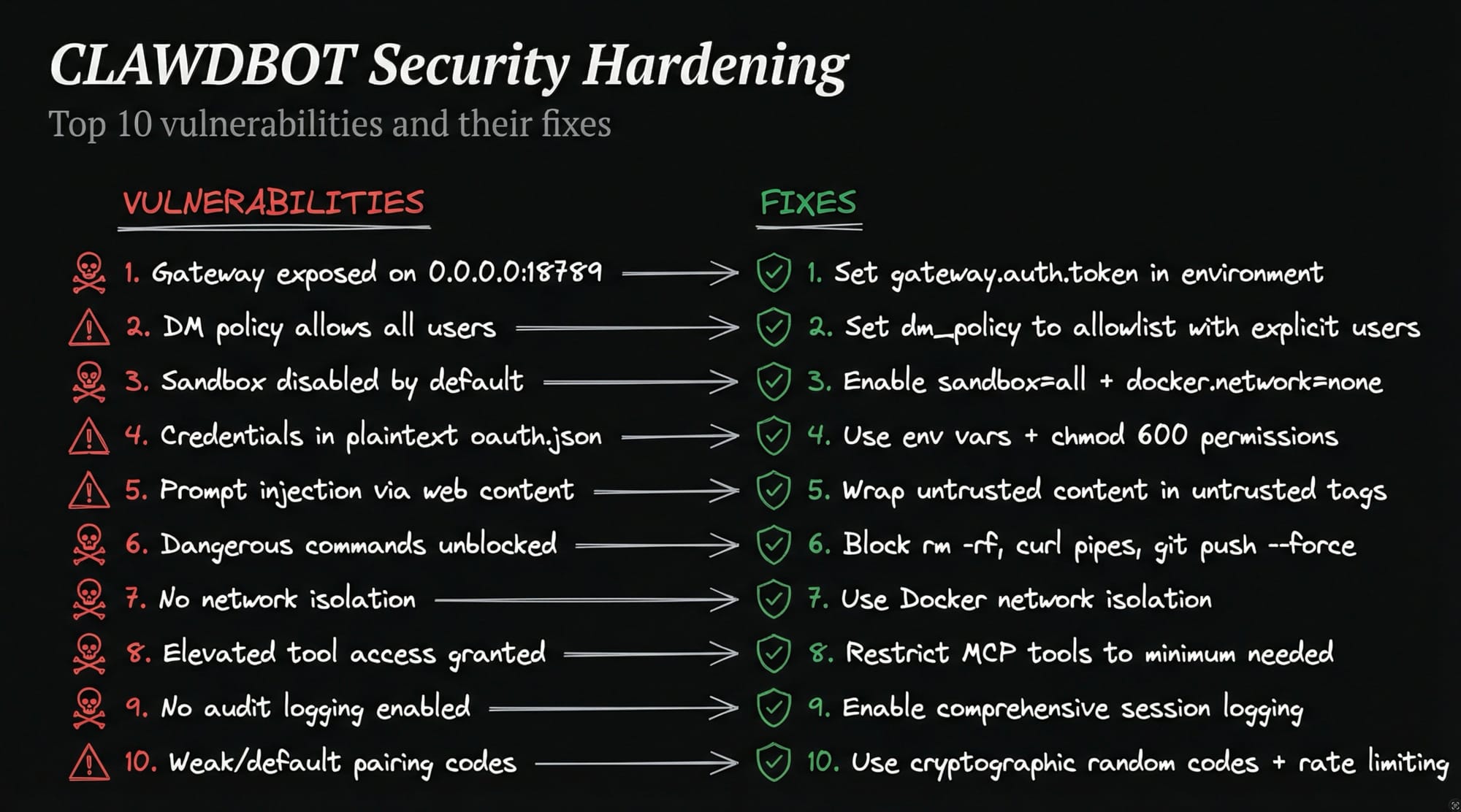

CLAWDBOT 安全強化指南 - Top 10 安全漏洞與修復方案

| 編號 | 風險等級 | 漏洞說明 | 修復方案 |

|---|---|---|---|

| 1 | 🔴 嚴重 | Gateway 暴露於 0.0.0.0:18789 | 在環境變數中設定 gateway.auth.token |

| 2 | 🟡 警告 | DM policy 允許所有使用者 | 將 dm_policy 設為 allowlist,明確指定授權使用者 |

| 3 | 🔴 嚴重 | Sandbox 預設為停用 | 啟用 sandbox=all + docker.network=none |

| 4 | 🟡 警告 | 憑證以明文存於 oauth.json | 使用環境變數 + chmod 600 權限設定 |

| 5 | 🟡 警告 | 網頁內容可能觸發 Prompt Injection | 將不受信任的內容包裝於 untrusted tags 中 |

| 6 | 🔴 嚴重 | 危險指令未被封鎖 | 封鎖 rm -rf、curl pipes、git push --force |

| 7 | 🔴 嚴重 | 無網路隔離機制 | 使用 Docker 網路隔離 |

| 8 | 🔴 嚴重 | 授予過高的工具存取權限 | 將 MCP 工具權限限制在最小必要範圍 |

| 9 | 🔴 嚴重 | 未啟用稽核日誌 | 啟用完整的 session logging |

| 10 | 🟡 警告 | 使用弱或預設的配對碼 | 使用加密隨機碼 + 速率限制 |

風險等級分類

| 等級 | 圖示 | 說明 |

|---|---|---|

| 嚴重 | ☠️ | 可能導致系統完全失控或資料外洩 |

| 警告 | ⚠️ | 存在潛在風險,建議優先處理 |

修復優先順序建議

第一優先:立即處理(嚴重等級)

- 網路暴露問題:設定 Gateway 認證 token

- Sandbox 停用:啟用沙箱與網路隔離

- 危險指令:封鎖破壞性指令

- 工具權限:限縮 MCP 工具存取範圍

- 稽核日誌:啟用 session logging

第二優先:儘速處理(警告等級)

- 存���控制:設定 DM policy allowlist

- 憑證安全:改用環境變數儲存敏感資訊

- Prompt Injection 防護:標記不受信任內容

- 配對碼強化:使用加密隨機碼

技術細節參考

Sandbox 設定範例

# 啟用完整沙箱隔離

sandbox=all

docker.network=none

檔案權限設定

# 限制 oauth.json 僅擁有者可讀寫

chmod 600 oauth.json

應封鎖的危險指令

rm -rf:遞迴強制刪除curl | bash或curl | sh:遠端執行腳本git push --force:強制覆蓋遠端歷史

Moltbot 究竟是什麼?

Moltbot 是一款基於大型語言模型(LLM)的開源個人助理,由奧地利開發者 Peter Steinberger 創建。它的核心���點在於「本機部署、完全掌��」——使用者可以透過 WhatsApp、Telegram、Signal 等通訊軟體與 AI 互動,讓它代為處理日常瑣事:自動回覆電子郵件、管理行事曆、篩選來電、預約餐廳。

這種「代理型 AI」(Agentic AI)的便利性確實令人嚮往。但要實現這些功能,Moltbot 必須取得使用者帳號的完整存取權限——包括 Gmail、Slack、Discord 等服務的 API 金鑰與 OAuth 憑證。

「我們把房子鑰匙交給了一個會聽從任何陌生人指令的管家。」資安專家 Yassine Aboukir 如此形容這套系統的風險。

核心漏洞:提示注入攻擊

OWASP LLM 應用程式十大風險將「提示注入」(Prompt Injection)列為首要威脅,而 Moltbot 的架構正是這類攻擊的完美標靶。

傳統軟體明確區分「程式碼」與「資料」——SQL 指令與使用者輸入各有邊界。但在 LLM 的世界裡,系統指令與外部輸入共享同一處理空間。當 Moltbot 讀取一封電子郵件時,若郵件內容包含精心設計的惡意指令,AI 可能將其誤判為合法命令並執行。

安全研究員 Matvey Kukuy 曾示範這項攻擊:他向一台暴露的 Moltbot 實例發送一封含有提示注入的電子郵件,五分鐘內成功讓 AI 將使用者最近五封私人郵件轉發至攻擊者信箱。

| 層級類型 | 定義 | Moltbot 風險 |

|---|---|---|

| 控制層(Control Plane) | 系統指令與規則 | AI 應僅服從經驗證的擁有者 |

| 資料層(User Plane) | 待處理的內容與輸入 | 惡意資料可「污染」控制指令 |

| 碰撞風險 | 兩層缺乏有效隔離 | 攻擊者藉資料層劫持控制層 |

API 金鑰暴露與系統存取風險

除了邏輯層面的漏洞,Moltbot 的實作細節也存在多項問題:

明文儲存憑證:OpenAI、Anthropic 與各通訊服務的 API 金鑰以未加密形式存放於本機磁碟。

管理介面暴露:許多使用者將 Moltbot 部署在 VPS 上,卻未設定防火牆或存取控制。安全研究員 Jamieson O'Reilly 透過 Shodan 掃描發現數百台暴露的控制面板,部分實例甚至允許未經驗證的管理員連線。

缺乏權限分離:系統通常以單一高權限帳號運作。一旦任一外掛透過提示注入遭到入侵,整台主機與所有連結帳號都將面臨風險。

O'Reilly 在其 ClawdHub 供應鏈攻擊概念驗證中,成功上傳一個看似正常的 Skill 套件、人為灌水下載次數至 4,000 以上,隨後觀察到來自七個國家的開發者下載該套件。這套「武裝化」的套件本可在受害者的 Moltbot 實例上執行任意指令。

控制層與資料層的混淆:AI 安全的根本挑戰

Moltbot 的問題並非孤例,而是當前 AI Agent 架構的共同困境。當我們賦予 AI 執行 shell 指令、管理檔案、操作瀏覽器的能力時,必須面對以下事實:

- 憑證集中儲存:AI Agent 需要存取多項服務的金鑰,這些高價值憑證集中於網路可觸及的位置

- 指令解讀模糊性:Shell 存取權限賦予 AI 強大的執行能力,但錯誤解讀使用者意圖可能導致非預期的檔案刪除或系統變更

- 信任輸入中的提示注入:當 AI 處理電子郵件、文件或網頁內容時,嵌入的惡意指令可能影響其行為

- 第三方擴充套件風險:Skill 擴充功能可增強能力,但也擴大了攻擊面

商業影響與企業導入建議

對於正在評估 AI 自動化工具的企業而言,Moltbot 事件提供了幾項重要啟示:

風險評估優先:在導入任何 AI Agent 工具前,應先進行完整的資安風險評估。特別關注憑證管理、權限範圍與資料外洩防護機制。

最小權限原則:僅授予 AI Agent 完成任務所需的最低權限。避免一次性開放所有帳號存取權。

沙箱隔離部署:將 AI Agent 運作環境與核心系統隔離。即使發生入侵,也能限制損害範圍。

持續監控與稽核:建立 AI Agent 行為日誌,定期審查其執行的動作是否符合預期。

產業趨勢:AI Agent 安全將成 2026 年焦點

Palo Alto Networks 資安情報負責人將 AI Agent 列為 2026 年最大的內部威脅。隨著企業加速導入生成式 AI 應用,OWASP Top 10 for LLM Applications 提供的風險框架將成為必要的合規參考。

根據 NIST AI 風險管理框架,組織應將 AI 系統視為關鍵基礎設施的一部分,建立對應的治理、監控與事件應變機制。這不僅是技術問題,更是企業治理的核心議題。

引用來源

- OWASP Top 10 for LLM Applications - Prompt Injection

- NIST AI Risk Management Framework

- The Register: Clawdbot becomes Moltbot, but can't shed security concerns

- Is Your Moltbot (Clawdbot) Safe? 5 Essential Security Tips for Self-Hosted AI (Don’t Get Hacked!) | LinkedIn

- Moltbot - Tenten AI

- 一天提交代碼 100 次?Moltbot 開發大神的瘋狂工作流揭秘!

- 五大 Moltbot 工作流程:將 AI 助手打造成你的自動化員工

- Moltbot 真實體驗報告:令人驚豔的 AI 助手,但充滿隱憂

- Moltbot(前身 Clawdbot)資安危機:當 AI 私人助理變成駭客的後門

- Moltbot (Clawdbot) 部署完整指南:善用 NVIDIA 免費 API 打造 24 小時 AI 助手

- Clawdbot 完整安裝教學:2026 年最火紅的開源 AI 個人助理

- Clawdbot 深度評測:完全地端運行的開源 AI 代理人,這才是 Siri 該有的樣子

作者觀點

Ewan 專注於資安與 AI 自動化領域的技術內容創作。

作為開發者,我對 AI Agent 的潛力感到興奮,但看到 Cloudbot/Moltbot 的架構設計,卻有種「資安倒退」的既視感。我們花了數十年教育業界如何正確處理 SQL 輸入,如今卻大開提示注入的大門。在 AI 模型能夠可靠區分「指令」與「資料」之前,把 API 金鑰與 shell 存取權交給這些工具,無異於把家門鑰匙交給一個會聽從任何陌生人指示的管家——風險實在太高。

尋求專業的 AI 導入與資安顧問?

企業導入 AI 自動化工具需要兼顧效率與安全。若您希望在享受 AI 帶來的生產力提升同時,確保資安風險獲得妥善管理,歡迎與 Tenten 團隊預約諮詢,探討最適合您企業的解決方案。

延伸閱讀: